Опасный троянец-шифровальщик распространяется в виде скринсейвера.

Как удалить шифровальщик и восстановить данные

Как только троян-вымогатель / шифровальщик попадает в вашу систему, уже поздно пытаться спасти несохраненные данные. Удивительно, но многие киберпреступники не отказываются от своих обязательств после оплаты выкупа и действительно восстанавливают ваши файлы. Конечно, никто гарантий вам не даст. Всегда есть шанс, что злоумышленник заберет деньги, оставив вас наедине с заблокированными файлами.

Тем не менее, если вы столкнулись с заражением шифровальщиком, не стоит паниковать. И даже не думайте платить выкуп. Сохраняя спокойствие и хладнокровие, проделайте следующие шаги:

1. Запустите антивирус или антивирусный сканер для удаления трояна

Строго рекомендуется удалить заражение в безопасном режиме без сетевых драйверов. Существует вероятность того, что шифровальщик мог взломать ваше сетевое подключение.

Удаление вредоносной программы является важным шагом решения проблемы. Далеко не каждая антивирусная программа сможет справится с очисткой. Некоторые продукты не предназначены для удаления данного типа угроз. Проверьте, поддерживает ли ваш антивирус данную функцию на официальном сайте или связавшись со специалистом технической поддержки.

Основная проблема связана с тем, что файлы остаются зашифрованы даже после полного удаления вредоносного заражения. Тем нем менее, данный шаг как минимум избавит вас от вируса, который производит шифрование, что обеспечит защиту от повторного шифрования объектов.

Попытка расшифровки файлов без удаления активной угрозы обычно приводит к повторному шифрованию. В этом случае вы сможете получить доступ к файлам, даже если заплатили выкуп за инструмент дешифрования.

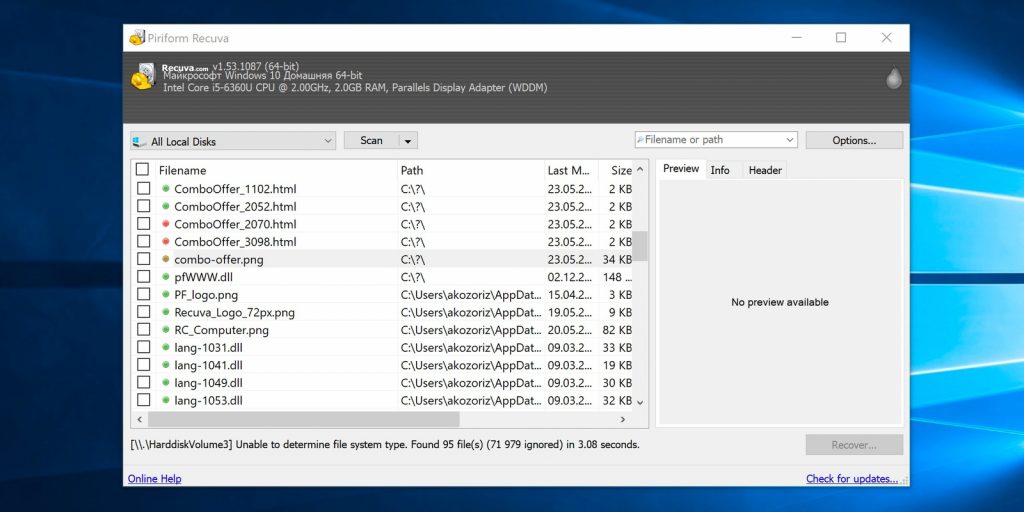

2. Попробуйте расшифровать файлы с помощью бесплатных утилит

Опять же, вы должны сделать все возможное, чтобы избежать оплаты выкупа. Следующим шагом станет применение бесплатных инструментов для расшифровки файлов. Обратите внимание, что нет гарантий, что для вашего экземпляра шифровальщика существует работающий инструмент дешифрования. Возможно ваш компьютер заразил зловред, который еще не был взломан.

“Лаборатория Касперского”, Avast, Bitdefender, Emsisoft и еще несколько вендоров поддерживают веб-сайт No More Ransom!, где любой желающий может загрузить и установить бесплатные средства расшифровки.

Первоначально рекомендуется использовать инструмент Crypto Sheriff, который позволяет определить ваш тип шифровальщика и проверить, существует ли для него декриптор. Работает это следующим образом:

- Выберите и загрузите два зашифрованных файла с компьютера.

- Укажите на сайте электронный адрес, который отображается в информационном сообщение с требованием выкупа.

- Если адрес электронной почты неизвестен, загрузите файл .txt или .html, содержащий заметки шифровальщика.

Crypto Sheriff обработает эту информацию с помощью собственной базы данных и определит, существует ли готовое решение. Если инструменты не обнаружены, не стоит отчаиваться. Одни из декрипторов все-равно может сработать, хотя вам придется загрузить и протестировать все доступные инструменты. Это медленный и трудоемкий процесс, но это дешевле, чем платить выкуп злоумышленникам.

Инструменты дешифрования

Следующие инструменты дешифрования могут расшифровать ваши файлы. Нажмите ссылку (pdf или инструкция) для получения дополнительной информации о том, с какими вымогателями работает инструмент:

Количество доступных декрипторов может изменяться с течением времени, мы будем регулярно обновлять информацию, проверяя веб-сайт No More Ransom!

Запустить средство дешифрования файлов совсем несложно. Многие утилиты поставляются с официальной инструкцией (в основном это решения от Emsisoft, Kaspersky Lab, Check Point или Trend Micro). Каждый процесс может немного отличаться, поэтому рекомендуется предварительно ознакомиться с руководством пользователя.

Рассмотрим процесс восстановления файлов, зашифрованных трояном-вымогателем Philadelphia:

- Выбираем один из зашифрованных файлов в системе и файл, который еще не был зашифрован. Помещает оба файла в отдельную папку на компьютере.

- Загружает средство дешифрования Philadelphia и перемещаем его в папку с нашими файлами.

- Выбираем оба файла и перетаскиваем их на иконку исполняемого файла декриптора. Инструмент запустит поиск правильных ключей для дешифрования.

- После завершения работы, вы получите ключ дешифрования для восстановления доступа ко всем заблокированным шифровальщикам файлам.

- Затем нужно принять лицензионное соглашение и выбрать варианты расшифровки. Вы можете изменить местоположение объектов и опционально сохранить зашифрованные версии.

- В конечном итоге появится сообщение об успешном восстановлении файлов.

Повторимся, что данный процесс не сработает, если для вашего конкретного экземпляра шифровальщика не существует декриптора. Так как многие пользователи предпочитают заплатить выкуп, а не искать альтернативные способы решения проблемы, даже взломанные шифровальщики активно используются киберпреступниками.

Если есть резервная копия: очистите систему и восстановите бэкап

Шаги 1 и 2 будут эффективны только при совместном использовании. Если они не помогут, то используйте следующие рекомендации.

Надеемся, что у вас есть рабочая резервная копия данных. В этом случае даже не стоит задумываться об оплате выкупа – это может привести к более серьезным последствиям, чем ущерб от первичного заражения.

Самостоятельно или делегировав задачу системному администратору, выполните полный сброс системы и восстановите ваши файлы из резервной копии. Защита от действия шифровальшиков – это важная причина использования инструментов резервного копирования и восстановления файлов.

Пользователи Windows могут использовать полный сброс системы до заводских настроек. На официальном сайте Microsoft доступны рекомендации по восстановлению зашифрованных троянами файлов.

Как распространяется вирус шифровальщик?

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

При этом она может совершенно не врать, к слову.

И быть уверенной, что подозрительных писем действительно не было.

Или убедить себя, что именно так и было.

У них с этим проще, чем у мужчин.

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Т.к. вы неавторизованы на сайте. Войти.

Т.к. тема является архивной.

![]()

Принципиально у шифровальщика могут быть те же способы размножения, что и у других видов зловредов.

Например, ищет бухгалтер какую-то книжку для чтения.

Яндекс выдаёт список найденных ресурсов.

В том числе тот, на котором красиво оформленная книжка.

Всплывает вопрос:

“хотите получать рассылку от нашего магазина?”

Допустим, бухгалтер нажимает “Нет”.

При этом выполняется скрипт, скачивающий тело зловреда и запускающее его на исполнение.

Почему вы ограничиваете себя только почтой?

Вирус-шифровальщик

технические науки

- Путивльская Ирина Юрьевна , бакалавр, студент

- Ткач Анастасия Олеговна , бакалавр, студент

- Белгородский государственный национальный исследовательский университет

- ПРОНИКНОВЕНИЕ

- ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

- ВИРУСЫ

- ВИРУСЫ–ШИФРОВАЛЬЩИКИ

- УЯЗВИМОСТИ

Похожие материалы

В нашем современном мире при постоянно развивающихся технологий приходится обязательно поддерживать безопасность систем и данных. Программы — шифровальщики относятся к классу троянцев — вымогателей — это вредоносное ПО, которое вносит несанкционированные изменения в пользовательские данные или блокирует нормальную работу компьютера, то есть основная цель это сделать недоступными пользовательские данные. Для расшифровки данных и разблокировки компьютера злоумышленники обычно требуют денежного перевода (выкупа). Число пользователей, атакованных троянцами — шифровальщиками в 2015 году доходит до 180 тысяч [1].

Говоря о всех видах вирусов — шифровальщиков можно представить, что это код, прописанный в самокопирующемся вирусе, предполагает шифрование практически всех пользовательских данных (в основном видео, графические и текстовые файлы) специальными криптографическими алгоритмами, не затрагивающее системные файлы операционной системы. При этом сам проникший вирус — шифровальщик расшифровать файлы не позволяет. Для этого нужен специальный дешифратор, за который злоумышленник и требует сумму денег.

Современные экземпляры вирусов используют криптостойкие алгоритмы шифрования. Содержимое файлов шифруется с очень высокой скоростью, а ключ шифруется асимметричным алгоритмом. Это означает, что на подбор ключа для расшифровки могут потребоваться годы вычислений компьютера [2, С. 144].

По статистике антивирусных компаний, удается подобрать ключ лишь в 10% случаев. Встречаются случаи, когда восстановить файлы просто невозможно, даже если вы заплатите некоторую сумму вымогателям. Это происходит в том случае, если вирус шифровальщик просто выбрасывает ключ шифрования, а не передает его для хранения на сервер. В таблице 1 приведена статистика расшифровки вирусов от компании «DrWeb» в 2016 г.

Таблица 1. Статистика расшифровки

Trojan.FileCrypt.C;

BAT/Filecoder.B;

Trojan — Ransom.BAT.Scatter.s

Trojan — Ransom.Win32.Xorist;

Trojan:Win32/Bumat!rts;

Win32/Filecoder.Q

Trojan — ansom.Win32.Agent.iby;

Gen:Variant.Kates.2

Расшифровка на данный

момент невозможна

Linux.Encoder.1, Linux.Encoder.2, Linux.Encoder.3

Интересный факт, что более чем в 90% случаев пользователи запускают вирусы — шифровальщики своими руками и не подозревая, что открывают вирус. Более половины всех случаев шифрования приходится на вирус Trojan.Encoder и сотни вариантов его модификаций.

Проникновение

Основным источником распространения является электронная почта на уровне инсталлированных на конкретном компьютерном терминале программ вроде Outlook, Thunderbird, The Bat и т. д. Почтовых интернет — серверов это не касается, поскольку они имеют достаточно высокую степень защиты, а доступ к пользовательским данным возможен разве что на уровне облачных хранилищ. Ярким примером распространения рассматриваемых вирусов является массовая рассылка писем в организации. Другой источник — запуск скачанной с интернета программы, только вместо установки программы пользователь получает зашифрованные файлы. При активировании данного вируса, пользователь заметит, что все файлы, которые имели до этого значки, станут с иконками неизвестного типа файлов, открыть которые не получится [3, с. 211].

Вирусы

Вирусы — шифровальщики широко распространились за последнее время. Затронем самые известные и столь недавно заявившие о себе.

- F — Secure, компания, специализирующаяся на разработке систем кибербезопасности, 4 апреля 2016 г. выпустила предупреждение о «Пете», новом виде вируса — шифровальщика, который блокирует весь жесткий диск компьютера вместо простого шифрования файлов на диске, как это делают другие подобные вирусы. «Петя» шифрует MFT файловой системы, делая для операционной системы невозможным обнаружение нужных файлов, таким образом приводя компьютер в полностью неработоспособное состояние.

- Старуха Шапокляк — новый вирус, работающий на основе программы — шифровальщика данных. Специализируется он по всем файлам, которые могут иметь коммерческую ценность и шифрует их в расширения типа cbf, vault и xtbl. После шифрования вирус просит перевести определенное количество средств на Bitcoin, при этом взамен предлагает дешифратор и лечение. Даже если Вы отправляете деньги, обратно вы не получаете ничего и становитесь очередной жертвой аферы.

- Недавно появившийся вирус XTBL можно отнести к классическому варианту шифровальщика. Как правило, он проникает в систему через сообщения электронной почты, содержащие вложения в виде файлов с расширением .scr, которое является стандартным для скринсейвера Windows. Система и пользователь думают, что все в порядке, и активируют просмотр или сохранение вложения. Имена файлов преобразуются в набор символов, а к основному расширению добавляется еще .xtbl, после чего на искомый адрес почты приходит сообщение о возможности дешифровки после оплаты указанной суммы.

- Вирус CBF появляется в системе после открытия вложений электронной почты, а затем переименовывает пользовательские файлы, добавляя в конце расширение вроде .nochance или .perfect. Расшифровка вируса — шифровальщика такого типа для анализа содержимого кода даже на стадии его появления в системе не представляется возможной, поскольку после завершения своих действий он производит самоликвидацию. Универсальное средство RectorDecryptor не помогает.

- Вирус Breaking_Bad работает по той же схеме, но переименовывает файлы в стандартном варианте, добавляя к расширению .breaking_bad. В отличие от предыдущих вирусов, этот может создавать и еще одно расширение — .Heisenberg, так что найти все зараженные файлы не всегда можно.

- Вирус paycrypt@gmail.com, пожалуй, самая серьезная угроза, которая направлена большей частью на крупные коммерческие организации. Как правило, в какой — то отдел приходит письмо, содержащее вроде бы изменения к договору о поставке, или даже просто накладная. Вложение может содержать обычный файл .jpg (типа изображение), но чаще — исполняемый скрипт .js (Java — апплет) [4, с. 57].

В результате можно сказать, что выдвинутую тему можно включить в одну из актуальных в безопасности нашего времени. Это показывает статистика и практика столкновения с такими вирусами. Полностью решить данную проблему так и не удалось, только малая часть вирусов на 100% имеют алгоритмы дешифрации и могут быть успешно обезврежены. Остальная часть либо имею неполную дешифрацию, либо вообще не имеют, что предвещает дальнейшее их исследование и устранение.

Список литературы

- Амелин Р. В. Информационная безопасность.[Электронный ресурс]. – URL: http://nto.immpu.sgu.ru/sites/default/files/3/__77037.pdf (дата обращения: 30.03.2018).

- Бондаренко Е. С. Эволюция вирусов-шифровальщиков //Контентус. – 2016. – № 8. – С. 143-145.

- Шаньгин В.Ф. Защита информации в компьютерных системах и сетях / В.Ф.Шаньгин. – М.: ДМК Пресс, 2012. – 592 с.

- Лабутин Н. Г. Некоторые способы защиты от вирусов-шифровальщиков //Современные тенденции развития науки и технологий. – 2017. – № 2-2. – С. 56-58.

Электронное периодическое издание зарегистрировано в Федеральной службе по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор), свидетельство о регистрации СМИ — ЭЛ № ФС77-41429 от 23.07.2010 г.

Соучредители СМИ: Долганов А.А., Майоров Е.В.