Конец TrueCrypt: программа небезопасна, разработка прекращена, сайт закрыт.

Уведомление о закрытии проекта TrueCrypt и небезопасности приложения

Несколько дней назад уже привычный контент официального сайта популярнейшего приложения для шифрования данных TrueCrypt стал недоступен. С www.truecrypt.org была установлена переадресация на страницу ресурса sourceforge.net в самом верху которой размещен такой текст:

ПРЕДУПРЕЖДЕНИЕ: Использование TrueCrypt не является безопасным, так как он может содержать неисправленные проблемы безопасности.

Эта страница существует только для того, чтобы помочь перенести имеющиеся зашифрованные TrueCrypt данные.

Развитие TrueCrypt было завершено в мае 2014 года после прекращения поддержки Windows XP компанией Microsoft. Windows 8/7/Vista имеют интегрированную поддержку шифрования дисков и образов виртуальных дисков. Такая интегрированная поддержка также доступна для других платформ. Вы должны перенести все данные, зашифрованные TrueCrypt, на зашифрованные диски или образы виртуальных дисков, поддерживаемые вашей платформой.

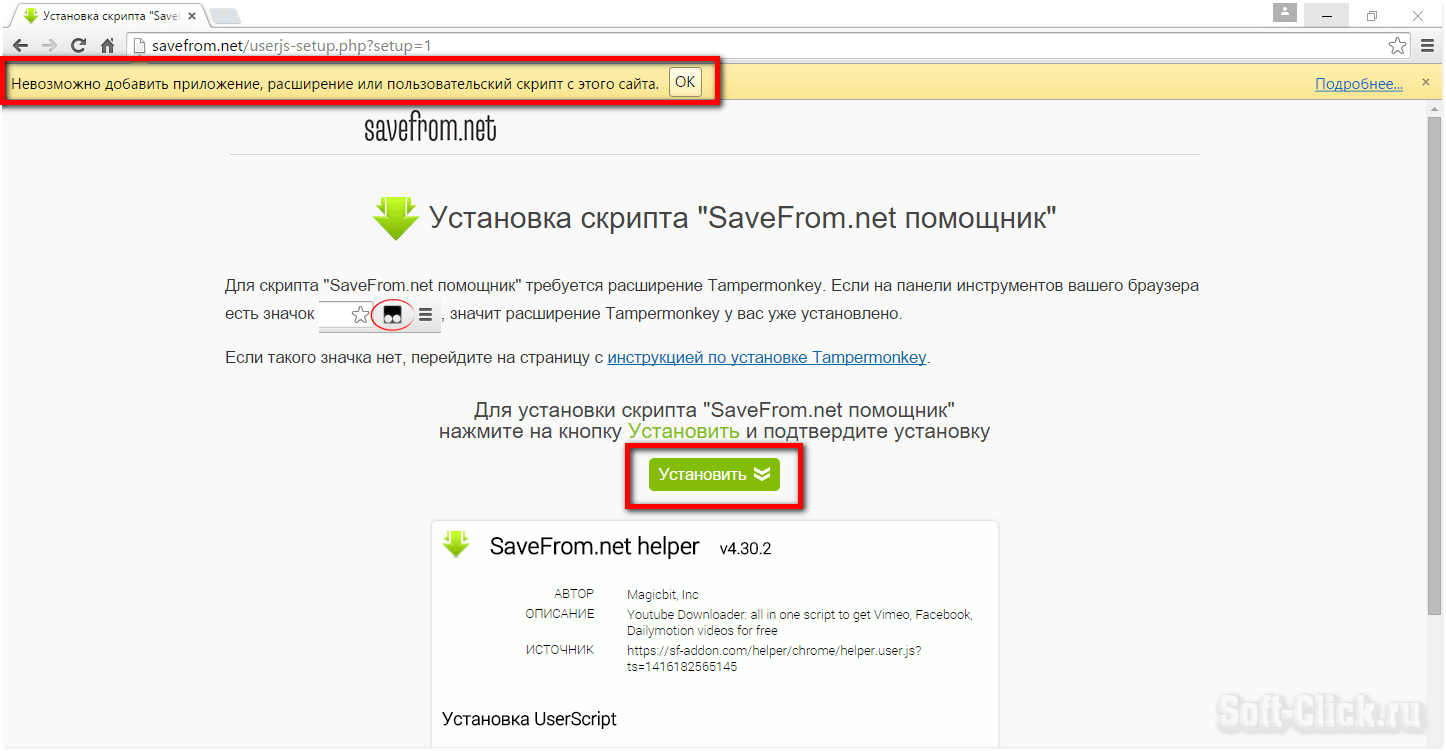

Далее следует инструкция с картинками по использованию BitLocker в Windows.

Заканчивается все опять же предупреждением о том, что использование TrueCrypt не является безопасным, а для загрузки предлагается финальная версия с номером 7.2 с помощью которой можно только расшифровать данные. Соответственно, все предыдущие релизы, включая и последний рабочий 7.1а, для загрузки более недоступны.

Если предположить, что все это не является результатом действия злоумышленников, взломавших сайт, то событие само по себе весьма печальное.

На протяжении многих лет TrueCrypt был для меня обязательным приложением на всех компьютерах. Более того, открою маленький секрет, с неизменным успехом я использовал данное приложение не только на настольных компьютерах, но и на очень серьезных серверах.

За все время не было ни одного сбоя или потери информации по вине TrueCrypt. Чего нельзя сказать, например, о PGP.

Очень важным достоинством программы, наряду со многими другими, являлась ее кроссплатформенность. В связке с DropBox приложение обеспечивало очень простой, удобный и безопасный доступ к конфиденциальным данным с компьютеров, работающих под управлением различных операционных систем. Использованию связки TrueCrypt/DropBox была посвящена эта статья.

К сожалению, бинарный файл финальной версии TrueCrypt подписан официальным приватным ключом проекта, что с большой долей вероятности говорит о том, скорее всего данный релиз был разработан автором.

Кстати, разработчики системы являются анонимными, так как не дают о себе никакой информации.

Произошедшее событие активно обсуждается в Интернет-сообществе. К настоящему моменту времени озвучено большое количество его возможных причин. Не думаю, что имеет смысл повторять их все, так как установить истинную причину это не поможет.

Если отбросить вариант со злоумышленниками, взломавшими сайт или непосредственно воздействовавшими на самого разработчика, то наиболее вероятной причиной представляется финансовая. Возможно проект просто не принес или перестал приносить реальный доход.

На странице etcwiki есть информация о том, что проект аудита кода TrueCrypt собрал уже более $62 000. Эта сумма многократно превышает ту, которую получили разработчики программы за счет пожертвований. Этот факт мог легко стать последней каплей, побудившей прекратить дальнейшее развитие проекта. Действительно обидно.

В пользу этого, как мне кажется, говорит и то, что на новой странице в sourceforge.net дана инструкция по переходу на BitLocker, что выглядит чуть ли не как издевка. Впрочем, и упоминание в качестве одной из причин прекращение Microsoft поддержки Windows XP также выглядит более чем странно.

Что будет дальше, пока непонятно. Аудит TrueCrypt планируется довести до конца. Дождемся его результатов.

Так как код TrueCrypt распространяется под собственной лицензией, в которую включены дополнительные требования к области распространения и упоминании авторства, то он не является свободным. Это мешает созданию форка и дальнейшему развитию проекта.

Одним словом, друзья, если пользоваться бесплатными программами и никак не поощрять их разработчиков, то такой итог представляется более чем закономерным.

Возможно я очень сильно ошибаюсь и могу вскоре за это жестоко поплатиться, но в то, что дальнейшее использование TrueCrypt 7.1a является действительно небезопасным, я до конца не верю. Не буду я пока дергаться и уж тем более переходить на BitLocker.

Шифровальщик TrueCrypt содержит баги, но в целом безопасен

Xakep #257. Pivoting

Анонимный автор TrueCrypt прекратил работу над проектом еще 2014 году, посоветовав пользователям переходить на другие приложения для шифрования, так как сам TrueCrypt небезопасен. Но программу, невзирая на существование форков VeraCrypt и CipherShed, по-прежнему используют миллионы пользователей. Теперь аудит проекта заказало правительство Германии, и эксперты пришли к неожиданному выводу: TrueCrypt действительно содержит ряд багов, но его вполне можно считать надежным.

На этот раз аудит кода TrueCrypt заказало Федеральное управление по информационной безопасности (German Federal Office for Information Security), а осуществляли проверку специалисты института Фраунхофера. Аудит занял у них полгода, а исследованию подверглась новейшая версия TrueCrypt — 7.1a. По итогам проверки аудиторы пришли к выводу, что продукт «гораздо безопаснее, чем предполагали предыдущие исследования».

Ранее TrueCrypt проверяли неоднократно. Так, группа криптографов завершила аудит исходного кода программы в апреле текущего года, невзирая на тот факт, что автор официально забросил проект год назад. 21-страничный отчет опубликован на сайте Open Crypto Audit Project (OCAP). Тогда TrueCrypt был признан хорошо спроектированным образцом криптографического ПО. Проверка не выявила никаких следов или значительных ошибок архитектуры, которые могут привести к уязвимостям. Правда, тогда аудиторы скорее искали бэкдоры.

Немного позже, в начале октября 2015 года, участник Google Project Zero Джеймс Форшоу (James Forshaw) сообщил, что аудиторы упустили кое-что из виду. Форшоу обнаружил сразу две уязвимости в TrueCrypt (CVE-2015-7358, CVE-2015-7359), обе актуальны для систем семейства Windows и позволяют осуществить эскалацию привилегий. В итоге можно получить права администратора и доступ ко всем данным пользователя, включая зашифрованные. Форшоу тогда написал у себя в твиттере: «Хотя найденные мной баги и не являются бэкдорами, очевидно их все-таки не заметили, во время проведения аудита». Исследователь аккуратно намекнул, что аудиторы OCAP могли не обратить внимания на ошибки, так как искали в коде программы умышленно оставленные там бэкдоры.

Теперь программу для шифрования дисков проверили и немецкие аналитики. Аудит затронул алгоритм шифрования, качество кода и документации, программный дизайн и архитектуру, а также аудиторы поискали в коде TrueCrypt уязвимости. Отдельное внимание было уделено предыдущим исследованиям других групп.

В результате проверки немецкие эксперты пришли к выводу, что у TrueCrypt есть проблемы с качеством документации и удобством эксплуатации. Эксперты сочли приложение неидеальным с точки зрения безопасности, но в то же время назвали его не таким опасным, как принято считать. TrueCrypt вполне можно использовать для хранения данных «в состоянии покоя», то есть на внешнем диске или флеш-накопителе. При этом TrueCrypt не слишком хорош для защиты данных от атак, в ходе которых хакер имеет привилегированный доступ к системе. Но об этом риске было известно еще оригинальным разработчикам программы.

Что касается уязвимостей, обнаруженных Джеймсом Форшоу, исследователи института Фраунгофера пишут, что для реализации данного вектора атаки, злоумышленнику придется сначала получить удаленный или прямой доступ к системе, и лишь потом эксплуатировать брешь.

Так как в отчете OCAP говорилось, что TrueCrypt страдает от ряда багов, связанных с переполнением буфера, немецкие аналитики провели собственные тесты, чтобы проверить, так ли это. Как ни странно, согласно их данным, эксплуатация данных багов оказалась вообще невозможна.

С полным 77-страничным отчетом экспертов можно ознакомиться здесь.

Эрик Бодден (Eric Bodden), профессор Дармштадтского технического университета и глава команды аудиторов пишет:

«В заключение, я бы сказал, что код TrueCrypt, по большей части, в полном порядке. Проблемы, которые мы обнаружили, минимальны, аналогичные бреши могут обнаружиться и в других криптографических программах. В некотором смысле, TrueCrypt не хуже и не лучше его аналогов. Можно было бы улучшить качество кода, некоторые части требуют даже тщательной его реструктуризации, и определенно нужна документация получше. Но в целом, программа делает то, для чего была создана».

Сайт и программу для шифрования TrueCrypt могли скомпрометировать

При попытках зайти на главную страницу пользователи перенаправляются на сайт SourceForge, отображающий сообщение о том, что разработку ПО прекратили.

Существует вероятность того, что сайт программы для шифрования TrueCrypt скомпрометировали. Так, при попытках зайти на главную страницу пользователи перенаправляются на официальную страницу SourceForge, на которой отображается сообщение о том, что разработку ПО прекратили.

Отметим, что ресурс также сразу предлагает воспользоваться заменой в виде BitLocker от Microsoft: «Вам стоит перенести все данные, зашифрованные при помощи TrueCrypt, на зашифрованные диски или образы виртуальных дисков, поддерживаемые вашей платформой».

Что касается причины, по которой якобы была остановлена разработка ПО, то ею является прекращение поддержки Windows XP.

Согласно данным издания The Register, бинарный установщик TrueCrypt 7.2 для Windows, скачиваемый с сайта TrueCrypt SourceForge, содержит такое же сообщение, которое описано выше.

После запуска выполняемого кода на виртуальной машине и на Windows 8.1 его заблокировала функция SmartScreen, что позволяет предположить наличие в коде вредоносной части. При попытках повторения процесса на более устаревших версиях ОС выдавалось «предупреждение», а выполняемый код также содержал аналогичное сообщение, что и сайт.

Разница между исходными кодами TrueCrypt версий 7.2 и 7.1a весьма значительна . Вероятность того, что бинарный код 7.2 был написан на основе исходника этой версии на сайте TrueCrypt SourceForge, весьма мала. Бинарник имеет криптографическую подпись, однако злоумышленники могли просто использовать поддельный ключ шифрования.

Отметим, что пользователь Wikipedia под ником Truecrypt-end несколько раз пытался внести изменения в статью о ПО. Так, он хотел опубликовать схожий текст, однако модераторы отвергали изменения.

Кенн Уайт (Kenn White), занимающийся проверкой программы TrueCrypt, утверждает, что в системе было найдено несколько уязвимостей, однако они весьма незначительны. То есть, какого-то конкретного объяснения ситуации пока нет.

Подписывайтесь на каналы “SecurityLab” в  Telegram и

Telegram и  Twitter, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.

Twitter, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.